| <<< Previous topic - Next topic >>> |

|

| Author |

Message |

kdw

Joined: 05 May 2006

Posts: 1460

|

Posted: 23.03.2016, 23:51 Post subject: IGW/936-FW Posted: 23.03.2016, 23:51 Post subject: IGW/936-FW |

|

|

Hallo Forum.

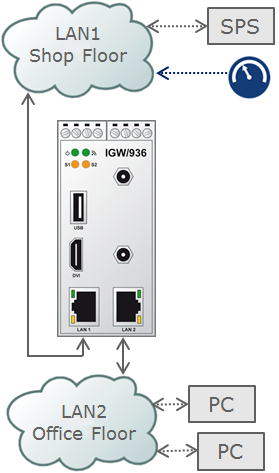

Auf der Hannover-Messe 2016 werden wir einen weiteren IGW/936-Vertreter vorstellen: Das IGW/936-FW („FW“ steht für FireWall).

Ein IGW/936-FW soll die Netzwerkumgebungen des Shop Floor LAN vom Office Floor LAN isolieren und trotzdem bestimmten Systemen aus dem Office Floor LAN den Zugriff ins Shop Floor LAN ermöglichen.

Die Web-basierte Konfigurationsoberfläche des IGW/936-FW ermöglicht eine sehr einfach zu handhabende Anpassung an die jeweiligen Anforderungen. So kann z.B. ein OPC DA-Client im Office Floor LAN auf einen OPC DA-Server im Shop Floor LAN zugreifen. Alle weiteren Zugriffsmöglichkeiten aus dem Office Floor LAN auf das Shop Floor LAN werden vom IWG/936-FW abgefangen bzw. unterbunden.

Gruß KDW |

|

| Back to top |

|

|

kdw

Joined: 05 May 2006

Posts: 1460

|

Posted: 25.03.2016, 12:22 Post subject: Konfiguration … Posted: 25.03.2016, 12:22 Post subject: Konfiguration … |

|

|

Hallo Forum.

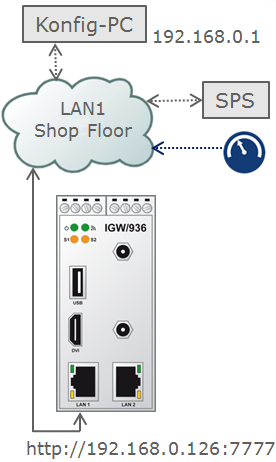

Ein IGW/936-FW besitzt die IGW-typische Konfigurationsschnittstelle für den Zugriff mit einem Webbrowser. Allerdings sind in diesem Fall ein paar Dinge zu beachten:

1. Über die Werkseinstellungen des IGW/936-FW ist nur aus dem Shop Floor LAN heraus ein Zugriff auf die Web-basierte Konfigurationsoberfläche (SSV/WebUI) möglich. Mit anderen Worten: Der PC, von dem aus die Konfiguration erfolgen soll, muss mit der LAN1-Schnittstelle des IGW/936-FW verbunden werden.

2. Die Konfigurationsoberfläche ist über LAN1 per http://192.168.0.126:7777 ansprechbar. Benutzen Sie für die LAN-Schnittstelle des Konfigurations-PCs die IP-Adresse 192.168.0.1.

3. Melden Sie sich in der SSV/WebUI-Benutzeroberfläche mit dem zu Ihrem IGW/936-FW gehörenden Benutzernamen und Password an.

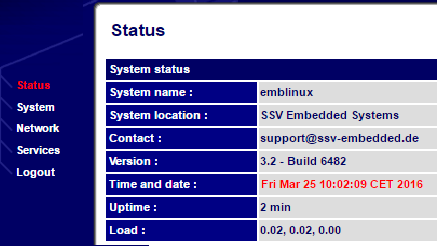

4. Das SSV/WebUI eines IGW/936-FW beinhaltet fünf Hauptmenüpunkte. Die Einstellungen des Firewall-Betriebs sind unter dem Menüpunkt Services zu finden.

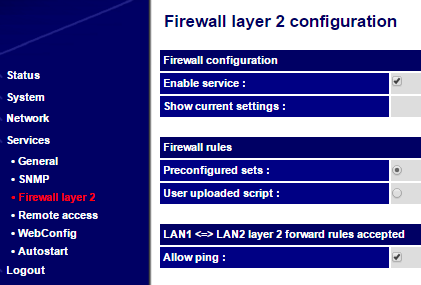

5. Beachten Sie bitte, dass es sich beim IGW/936-FW um eine sogenannte Layer 2 Firewall handelt. Mit anderen Worten: Die Filterfunktionen der Firewall erfolgen im Data Link Layer des ISO-/OSI-Schichtenmodells. Dadurch sind keine Veränderungen an den IP-Adressen innerhalb der Netzwerke erforderlich, die durch ein IGW/936-FW getrennt werden sollen.

6. Bedingt durch die Layer 2-Firewall-Funktionalität eines IGW/936-FW ist bei der Installation in einer Netzwerk-Umgebung eigentlich nichts Besonderes zu beachten. Teilen Sie durch das IGW/936-FW einfach ein einziges LAN in zwei Netzwerke auf. Die zu schützenden Baugruppen bilden das Shop Floor LAN (Verbindung zu LAN1 des IGW/936-FW) Alles andere ist das unsichere Office Floor LAN (Verbindung zu LAN2 des IGW/936-FW).

7. Über die Werkseinstellungen ist die Firewall des IGW/936-FW zunächst einmal ausgeschaltet. Dadurch sind LAN1 und LAN2 völlig transparent miteinander verbunden. Es sind in diesem Zustand keine Firewall-Funktionalität und somit auch keine Schutzfunktionen aktiv.

8. Der Firewall-Service muss also zunächst eingeschaltet werden. Des Weiteren sind die gewünschten Regeln (Layer 2 Firewall Rules) zu erstellen.

9. Durch das Einschalten der Firewall (Enable service) wird zunächst jeglicher Querverkehr zwischen LAN1 und LAN2 unterbunden. Für jede gewünschte Verbindung ist daher eine Layer 2 Firewall Rule zu erstellen.

Gruß KDW

P.S.: Solang die Firewall-Funktionen des IGW/936-FW ausgeschaltet sind (Werkseinstellung), ist die SSV/WebUI-Benutzeroberfläche unter der IP-Adresse 192.167.0.126:7777 sowohl über LAN1 als auch LAN2 erreichbar. |

|

| Back to top |

|

|

kdw

Joined: 05 May 2006

Posts: 1460

|

Posted: 26.03.2016, 23:39 Post subject: Konfigurationsbeispiel … Posted: 26.03.2016, 23:39 Post subject: Konfigurationsbeispiel … |

|

|

Hallo Forum.

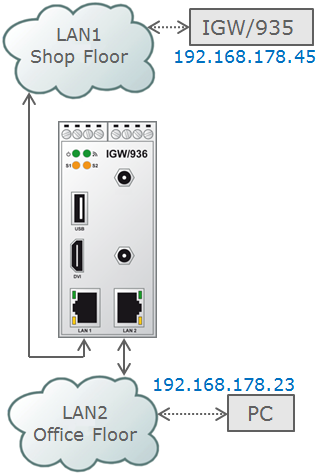

Um die Firewall-Funktionen und den dafür erforderlichen Setup zu verstehen, hier ein einfaches Beispiel: Im Shop Floor LAN befindet sich ein IGW/935 mit der IP-Adresse 192.168.178.45, im Office Floor LAN ein PC mit der IP-Adresse 192.168.178.23. Beide Netzwerke sind durch ein IGW/936-FW voneinander getrennt. Das IGW/936-FW befindet sich zunächst im Auslieferzustand (Werkseinstellung: Firewall-Funktionen = Aus).

In diesem Beispiel wird mehrfach auf den Security Scanner nmap zugegriffen. Wenn Sie das Beispiel nachvollziehen wollen, oder auf ähnliche Art und Weise Firewall-Aufgabenstellungen testen wollen, sollten Sie zunächst nmap (https://nmap.org/) auf Ihrem PC installieren.

1. Schalten Sie in der SSV/WebUI-Konfigurationsoberfläche des IGW/936-FW die Firewall-Funktionen ein. Siehe Enable service. Kurze Zeit später sind Shop Floor LAN und Office Floor LAN voreinander getrennt. Das IGW/935 (IP-Adr.: 192.168.178.45) ist für den PC nun nicht mehr erreichbar.

2. Prüfen Sie mit Hilfe eines nmap-Aufrufs vom PC aus, ob das IGW/935 im Shop Floor LAN noch erreichbar ist. Mit

| Code: | | nmap -sP 192.168.178.0/24 |

wird das gesamte Netzwerk nach vorhandenen Rechnern durchsucht (-sP -> nmap Ping Scan). Alle gefundenen Rechner werden von nmap aufgelistet. Das IGW/935 mit der IP-Adresse 192.168.178.45 wird noch in dieser Liste auftauchen.

Wenn Sie allerdings vom PC aus über http://192.168.178.45:7777 versuchen auf die SSV/WebUI-Oberfläche des IGW/935 zuzugreifen, wird dieser Versuch fehlschlagen. Der nmap-Aufruf:

| Code: | | nmap –sT –p 7700-7799 192.168.178.45 |

zeigt, dass der TCP-Port 7777 (wie alle anderen TCP- und UDP-Ports zwischen 1 und 65.535) von den Firewall-Funktionen des IGW/936-FW blockiert wird.

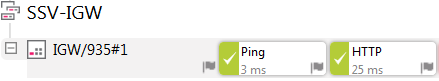

Ein IT-Monitoring-Programm, das auf dem PC im Office Floor LAN läuft, liefert für das IGW/935 z.B. folgenden Zustand:

Per Ping ist das IGW/935 im Shop Floor LAN für das IT-Monitoring noch erreichbar. Der HTTP-Request wird allerdings vom IGW/936-FW blockiert. Wenn Sie nicht wollen, dass die Baugruppen im Shop Floor LAN auf einen Ping aus Office Floor LAN heraus antworten, deaktivieren Sie in den IGW/936-FW-Einstellungen Allow ping.

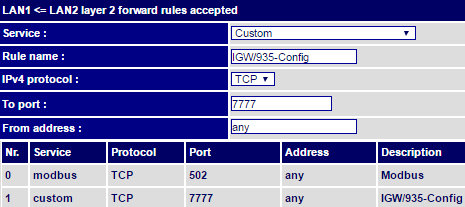

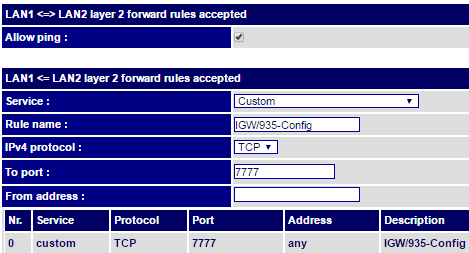

3. Erstellen Sie nun eine neue Firewall-Regel mit dem Rule name „IGW/935-Config“. Wählen Sie TCP als IPv4-Transportprotokoll. Tragen Sie „7777“ in das Feld To port ein. Betätigen Sie erst die Add- und danach die Apply-Schaltfläche.

Nun kann vom Office Floor LAN aus der PC mit der IP-Adresse 192.168.178.23 die SSV/WebUI-Oberfläche des IGW/935 über den Link http://192.168.178.45:7777 erreichen.

Mit dieser IGW/936-FW-Einstellung kann allerdings nicht nur der PC mit der IP-Adresse 192.168.178.23 auf die SSV/WebUI-Oberfläche des IGW/935 zugreifen. Auch jeder andere PC aus dem Office Floor LAN kann nun über den Link http://192.168.178.45:7777 das IGW/935-SSV/WebUI erreichen.

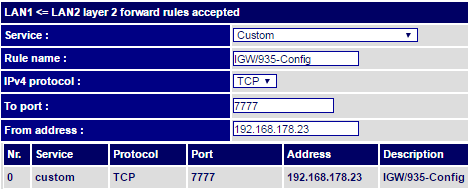

4. Editieren Sie daher nun den Eintrag mit dem Rule name „IGW/935-Config“ (siehe Stift am rechten Rand des Feldes). Tragen Sie in das Feld From address die IP-Adresse 192.168.178.23 ein. Betätigen Sie dann zuerst die Replace- und dann die Apply-Schaltfläche.

Das IT-Monitoring-Programm auf dem PC mit der IP-Adresse 192.168.178.23 im Office Floor LAN kann nun sowohl per Ping als auch per HTTP-Request (http://192.168.178.45:7777) den Zustand des IGW/935 im Shop Floor LAN überwachen und bei Verfügbarkeitsproblemen eine Nachricht an den zuständigen Mitarbeiter schicken.

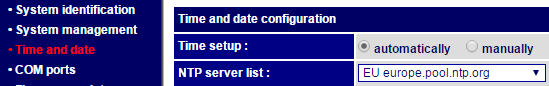

Beachten Sie bitte, dass mit der hier beschriebenen Firewall-Einstellung das IGW/935 im Shop Floor LAN nun auch keinen Zugriff mehr auf einem im Office Floor LAN vorhandenen Internet-Zugang besitzt. Eine evtl. Zeitsynchronisation des IGW/935 mit einem NTP-Server im Internet wird nun fehlschlagen.

Der Zugriff aus dem Shop Floor LAN heraus auf Dienste im Office Floor LAN wird aus Sicherheitsgründen vom IGW/936-FW unterbunden.

Gruß KDW

P.S.: Das IGW/935 ist innerhalb des LANs nun indirekt mit 1.000 Mbps statt mit 100 Mbps eingebunden. Die LAN1-Schnittstelle des IGW/935 unterstützt wie LAN1 des IGW/936-FW zwar nur 10 und 100 Mbps. LAN2 des IGW/936-FW ist allerdings für 10/100/1.000 Mbps geeignet.

Durch die IGW/936-FW-LAN2-Verbindung in Richtung Office Floor LAN präsentiert sich das IGW/935 mit der IP-Adresse 192.168.178.45 nun als LAN-Teilnehmer mit einer 1.000 Mbps-Verbindung. |

|

| Back to top |

|

|

kdw

Joined: 05 May 2006

Posts: 1460

|

Posted: 28.03.2016, 12:10 Post subject: Modbus-Konfigurationsbeispiel … Posted: 28.03.2016, 12:10 Post subject: Modbus-Konfigurationsbeispiel … |

|

|

Hallo Forum.

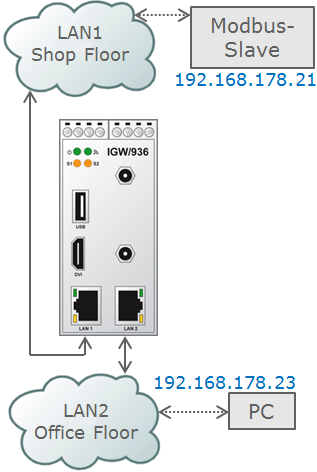

Im Shop Floor LAN befindet sich ein PC mit einem Modbus-Slave. Er ist über die IP-Adresse 192.168.178.21 erreichbar. Im Office Floor LAN existiert ein PC mit der IP-Adresse 192.168.178.23. Dieser PC soll als Modbus-Master auf den Slave im Shop Floor LAN zugreifen können. Beide Netzwerke sind durch ein IGW/936-FW voneinander getrennt. Das IGW/936-FW befindet sich zunächst im Auslieferzustand (Werkseinstellung: Firewall-Funktionen = Aus).

In diesem Beispiel wird mehrfach auf den Security Scanner nmap zugegriffen. Wenn Sie das Beispiel nachvollziehen wollen, oder auf ähnliche Art und Weise Firewall-Aufgabenstellungen testen wollen, sollten Sie zunächst nmap (https://nmap.org/) auf Ihrem PC installieren.

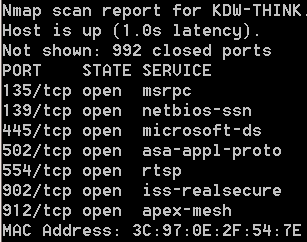

1. Prüfen Sie mit Hilfe eines nmap-Aufrufs vom PC im Office Floor LAN aus, welche TCP-Ports auf dem PC im Shop Floor LAN erreichbar sind. Mit

| Code: | | nmap –sT –p 1-999 192.168.178.21 |

könnte sich zum Beispiel für einen unter Windows 7 laufenden PC die hier folgende nmap-Ausgabe ergeben:

Die Einschränkung auf die TCP-Ports 1 bis 999 erfolgte aus Zeitgründen. Je mehr Ports nmap prüfen soll, desto länger dauert die Prüfung.

2. Schalten Sie in der SSV/WebUI-Konfigurationsoberfläche des IGW/936-FW die Firewall-Funktionen ein. Siehe Enable service. Kurze Zeit später sind Shop Floor LAN und Office Floor LAN voreinander getrennt. Der PC mit dem Modbus-Master (IP-Adr.: 192.168.178.21) ist nun für den PC im Office Floor LAN nicht mehr erreichbar.

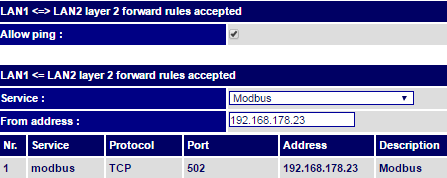

3. Erstellen Sie nun eine neue Firewall-Regel. Wählen Sie den vorgefertigten Service mit dem Namen Modbus aus. Tragen Sie „192.168.178.23“ in das Feld From address ein. Betätigen Sie erst die Add- und danach die Apply-Schaltfläche.

4. Prüfen Sie mit Hilfe eines erneuten nmap-Aufrufs vom PC im Office Floor LAN aus, welche TCP-Ports auf dem PC im Shop Floor LAN nun noch erreichbar sind. Mit

| Code: |

nmap –sT –p 1-999 192.168.178.21 |

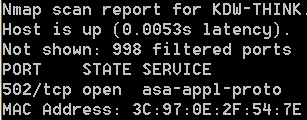

müsste sich für den unter Windows 7 laufenden PC mit dem Modbus-Slave nun die hier folgende nmap-Ausgabe ergeben:

Ab sofort kann aus dem Office Floor LAN nur noch der PC mit der IP-Adresse 192.168.178.23 den Modbus-Slave im Shop Floor LAN erreichen.

Hinweis: Modbus-TCP benutzt standardmäßig den Port 502/TCP. Durch den vorgefertigten Service Modbus wird 502/TCP freigeschaltet, so dass ein TCP-Client (Modbus-Master) im Office Floor LAN eine Verbindung zu einem TCP-Server (Modbus-Slave) im Shop Floor LAN aufbauen kann.

Gruß KDW |

|

| Back to top |

|

|

kdw

Joined: 05 May 2006

Posts: 1460

|

Posted: 01.04.2016, 10:14 Post subject: Vorgefertigte Services … Posted: 01.04.2016, 10:14 Post subject: Vorgefertigte Services … |

|

|

Hallo Forum.

Die Konfigurationsoberfläche des IGW/36-FW bietet einige vorgefertigte Services mit Firewall-Regeln an. Hier eine Übersicht:

SSH: Port 22/TCP. Ein im Shop Floor LAN laufender SSH-Server kann von einem SSH-Client im Office Floor LAN benutzt werden. Dafür wird der TCP-Port 22 für eingehende Verbindungen aus dem Office Floor LAN geöffnet.

Telnet: Port 23/TCP. Ein im Shop Floor LAN laufender Telnet-Server kann von einem Telnet-Client im Office Floor LAN über den TCP-Port 23 benutzt werden.

HTTP: Port 80/TCP. Ein im Shop Floor LAN laufender Webserver kann von einem HTTP-Client im Office Floor LAN über den TCP-Port 80 benutzt werden.

HTTPS: Port 443/TCP. Ein im Shop Floor LAN laufender Webserver kann von einem HTTPS-Client im Office Floor LAN benutzt werden. Dafür wird der TCP-Port 443 für eingehende Verbindungen aus dem Office Floor LAN geöffnet.

OPC UA: Port 4840/TCP. Ein im Shop Floor LAN laufender OPC UA-Server kann von einem OPC UA-Client aus dem Office Floor LAN heraus über den TCP-Port 4840 benutzt werden.

OPC DA: Port 135/TCP. Ein im Shop Floor LAN laufender OPC DA-Server kann von einem OPC DA-Client aus dem Office Floor LAN heraus über den TCP-Port 135 benutzt werden.

OPC DA >= Windows Server 2008: Portbereich 49.152-65.535/TCP. Ein im Shop Floor LAN laufender OPC DA-Server, der auf einem PC mit einem Windows-Betriebssystem größer/gleich Version Windows Server 2008 oder ähnlich abläuft, kann von einem OPC UA-Client aus dem Office Floor LAN heraus benutzt werden. Dieser vorgefertigte Service wäre z. B. zu nutzen, wenn der OPC DA-Server auf einem Rechner mit Windows XP läuft. Dafür wird der Portbereich 49.152-65.535 für eingehende Verbindungen aus dem Office Floor LAN geöffnet.

OPC DA <= Windows Server 2003: Portbereich 1.024-5.000/TCP. Ein im Shop Floor LAN laufender OPC DA-Server, der auf einem PC mit einem Windows-Betriebssystem kleiner/gleich Version Windows Server 2003 oder ähnlich abläuft, kann von einem OPC UA-Client aus dem Office Floor LAN heraus benutzt werden. Dafür wird der Portbereich 1.024-5.000 für eingehende Verbindungen aus dem Office Floor LAN geöffnet.

Modbus: Port 502/TCP. Ein im Shop Floor LAN laufender Modbus-TCP-Server (Modbus-Slave) kann von einem Modbus-TCP-Client (Modbus-Master) im Office Floor LAN über den TCP-Port 502 benutzt werden.

Gruß KDW |

|

| Back to top |

|

|

kdw

Joined: 05 May 2006

Posts: 1460

|

Posted: 12.12.2017, 11:53 Post subject: Firewall-Einstellungen ... Posted: 12.12.2017, 11:53 Post subject: Firewall-Einstellungen ... |

|

|

... siehe https://ssv-embedded.de/doks/infos/NIST-ICS-Guide.pdf

Dieses Dokument ist sehr hilfreich bei der Konfiguration eines IGW/936-FW. Neben einer Einführung in die Industrial Control System (ICS)-Netzwerkstrukturen findet man unter Punkt 5.8 eine Anleitung für Firewall-Regeln im Hinblick auf typische ICS-Protokolle.

VG KDW |

|

| Back to top |

|

|

|